- Home

- Leistungen

- Testen & Qualifizieren

- Absicherung mechatronischer Systeme

- Cyber Resilience Act

- Home

- Leistungen

- Testen & Qualifizieren

- Absicherung mechatronischer Systeme

- Cyber Resilience Act

Cybersicherheit über den Lebenszyklus

Worum es beim CRA wirklich geht

Anforderungen für Produkte mit digitalen Elementen verstehen und umsetzen

Der Cyber Resilience Act (CRA) schafft erstmals einen europaweit verbindlichen Rahmen für die Cybersicherheit von vernetzten Produkten mit digitalen Elementen. Dazu zählen neben klassischen IT-Produkten auch vernetzte Maschinen, Steuerungssysteme und softwarebasierte Komponenten.

Im Unterschied zu bisherigen Regelungen betrachtet der CRA nicht nur das Inverkehrbringen eines Produkts. Er adressiert den gesamten Lebenszyklus – von der Entwicklung über die Nutzung bis zum Ende des Produktbetriebs.

Für Hersteller bedeutet das: Cybersicherheit wird zu einer durchgängigen Verantwortung – technisch, organisatorisch und regulatorisch.

Was Sie über den CRA wissen sollten - FAQ

Welche Produkte sind betroffen?

Der CRA gilt für Produkte mit digitalen Elementen, die auf dem Markt bereitgestellt werden und deren vorgesehene oder üblicherweise zu erwartende Nutzung eine direkte oder indirekte Kommunikationsschnittstelle zu anderen Geräten oder Netzwerken einschließt.

Das betrifft insbesondere:

- Produkte mit Remote-Zugriff oder Updatefähigkeit

- in mechatronische Systeme integrierte Software

- Software mit Kommunikationsschnittstellen

Wichtig: Die Anforderungen gelten nicht nur für neue Produkte, sondern auch für bestehende Produkte mit digitalen Elementen und Kommunikationsschnittstelle, die nach dem Inkrafttreten des CRA weiterhin auf dem Markt bereitgestellt werden.

Schlüsselrollen und Verantwortlichkeiten

Der CRA unterscheidet verschiedene Akteure entlang der Wertschöpfungskette. Je nach Rolle ergeben sich unterschiedliche Pflichten:

- Hersteller (Entwicklung und Bereitstellung)

- Importeure (Einführung in den EU-Markt)

- Händler (Bereitstellung am Markt)

- Bevollmächtigte (Vertretung des Herstellers innerhalb der EU)

- Verantwortliche für Open-Source-Komponenten

Für Unternehmen ist daher entscheidend, die eigene Rolle klar zu bestimmen – und daraus die jeweiligen Anforderungen abzuleiten.

Was verlangt der CRA konkret?

Anforderungen entlang des Produktlebenszyklus

Die Anforderungen des CRA sind nicht punktuell, sondern entlang des gesamten Produktlebenszyklus organisiert.

Entwicklung und Design

Bereits in der Entwicklungsphase müssen Cybersicherheitsanforderungen systematisch berücksichtigt werden:

- Security by Design und Secure by Default

- Strukturiertes Risikomanagement

- Integration vertrauenswürdiger Software-Komponenten

- Vermeidung bekannter Schwachstellen

Cybersicherheit wird damit zu einem integralen Bestandteil der Systemarchitektur.

Konformität und Inverkehrbringen

Vor dem Inverkehrbringen müssen Hersteller nachweisen, dass ihr Produkt die Anforderungen erfüllt:

- Technische Dokumentation

- Sicherheits- und Funktionstests

- Durchführung der Konformitätsbewertung

- CE-Kennzeichnung und Konformitätserklärung

Diese Nachweise müssen konsistent und nachvollziehbar aufgebaut sein.

Betrieb

Ein wesentlicher Unterschied zu bisherigen Regelwerken liegt in der Verantwortung während der Nutzungsphase:

- Bereitstellung von Sicherheitsupdates

- Strukturiertes Schwachstellenmanagement

- Meldepflichten bei schwerwiegenden Sicherheitsvorfällen und aktiv von Angreifern genutzten Schwachstellen

- Bereitstellung sicherheitsrelevanter Informationen

Hersteller bleiben somit auch nach dem Inverkehrbringen in der Verantwortung.

End-of-Life

Auch das Ende des Produktlebenszyklus wird regulatorisch berücksichtigt:

- Klare Kennzeichnung des Support-Endes (End-of-Life) und der resultierenden Einschränkungen

- Transparente Kommunikation verbleibender Risiken

- Geregelter Umgang mit nicht mehr unterstützten Systemen

- Ab diesem Zeitpunkt liegt die Verantwortung für den sicheren Betrieb beim Nutzer

- Bei Software-Integration: Läuft der zeitliche Support für integrierte Drittsoftware aus, geht die Verantwortung auf den Integrator über

Warum die Umsetzung des CRA komplex ist

Die Herausforderung liegt nicht in einzelnen Anforderungen, sondern in deren Zusammenspiel. In der Praxis zeigt sich:

- Cybersicherheit muss in bestehende Entwicklungsprozesse integriert werden

- Anforderungen überschneiden sich mit Maschinenverordnung und AI Act

- Verantwortung erstreckt sich über den gesamten Lebenszyklus

- organisatorische Strukturen müssen angepasst werden

Besonders anspruchsvoll ist die Abstimmung zwischen Entwicklung, IT, Sicherheit und Compliance.

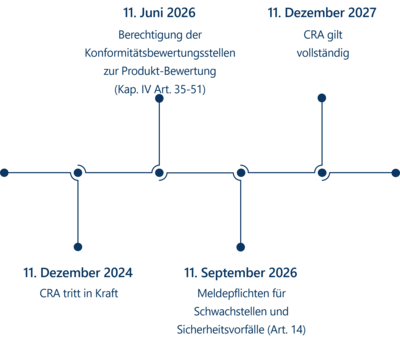

Ab wann tritt der CRA in Kraft?

Die EU-Verordnung Cyber Resilience Act (CRA) tritt ab dem 11. Dezember 2027 vollständig in Kraft.

Bestandteile davon gelten jedoch bereits früher.

Was passiert bei Verstößen?

Verstoß Folgen Nichteinhaltung grundlegender Cybersicherheitsanforderungen Bis 15 Mio.€ oder 2,5 % des gesamten weltweiten Jahresumsatzes des vorangegangenen Geschäftsjahresverhängt, je nachdem, welcher Betrag höher ist Verstoß gegen andere Pflichten wie Dokumentation und Konformitätsverfahren Bis 10 Mio.€ oder 2 % des gesamten weltweiten Jahresumsatzes des vorangegangenen Geschäftsjahresverhängt, je nachdem, welcher Betrag höher ist Falsche/irreführende/unvollständige Angaben gegenüber notifizierenden Stellen oder Marktaufsichtsbehörden Bis 5 Mio.€ oder 1 % es gesamten weltweiten Jahresumsatzes des vorangegangenen Geschäftsjahresverhängt, je nachdem, welcher Betrag höher ist Wichtig: bei neu gegründeten Unternehmen und KMUs gilt jeweils der niedrigere anstatt des höheren Betrags.

Wird eine festgestellte Nichtkonformität mit den Anforderungen des Cyber Resilience Act nach Aufforderung durch die Marktüberwachungsbehörde nicht fristgerecht behoben, kann dies direkte Auswirkungen auf Ihre Marktfähigkeit haben.

In der Praxis reicht das von Einschränkungen bei der weiteren Bereitstellung des Produkts bis hin zu einem vollständigen Vertriebsstopp. In schwerwiegenden Fällen kann zudem ein Rückruf bereits ausgelieferter Produkte erforderlich werden.

Eine frühzeitige und strukturierte Umsetzung der Anforderungen hilft, solche Risiken zu vermeiden und die kontinuierliche Marktverfügbarkeit Ihrer Produkte sicherzustellen.

Warum das für Sie relevant ist

Die neuen europäischen Regelwerke betreffen nicht nur einzelne Fachabteilungen. Sie wirken auf Produktentwicklung, IT, Qualitätsmanagement, Einkauf und Geschäftsführung gleichermaßen. Für Hersteller mechatronischer Systeme ergeben sich insbesondere folgende Auswirkungen:

Erhöhte Anforderungen an Entwicklungsprozesse

Security- und KI-Aspekte müssen frühzeitig berücksichtigt und dokumentiert werden.Erweiterte Verantwortung im Betrieb

Mit dem Cyber Resilience Act erweitert sich der Fokus deutlich in die Nutzungsphase. Schwachstellenmanagement, Updates und Monitoring werden zur dauerhaften Aufgabe.Steigende Komplexität in der Nachweisführung

Überschneidende Anforderungen aus mehreren Verordnungen erfordern eine konsistente Dokumentationsstrategie.Organisatorischer Anpassungsbedarf

Rollen, Verantwortlichkeiten und Schnittstellen müssen klar definiert werden – insbesondere bei Software- und KI-Komponenten.

Für viele Unternehmen besteht die Herausforderung in der strukturierten Zusammenführung dieser Anforderungen. Ein systematischer Ansatz schafft Transparenz, reduziert Haftungsrisiken und erhöht Planungssicherheit bei der Markteinführung komplexer Systeme.

Strukturierte Umsetzung mit Experten der IABG

Die Anforderungen des Cyber Resilience Act lassen sich nicht isoliert betrachten. Sie greifen in bestehende Prozesse, Systeme und Organisationsstrukturen ein.

Wir unterstützen Sie bei der strukturierten Umsetzung – von der Einordnung der Betroffenheit über die Integration in Entwicklungsprozesse bis zur Absicherung im Betrieb.

Mehr Informationen:

Ganzheitliche Absicherung komplexer meachtronischer Systeme

Cyber security

AI Assurance & safeAI

Ich freue mich auf Ihre Nachricht!

Wie können wir Ihnen helfen?

Bitte füllen Sie das Formular aus, wir setzen uns umgehend mit Ihnen in Verbindung.

An dieser Stelle finden Sie Inhalte eines Drittanbieters, die Sie mit einem Klick anzeigen lassen können.

Mit dem Laden des Formulars können personenbezogene Daten an den Drittanbieter übermittelt werden. Mehr Informationen finden Sie in unseren Datenschutzbestimmungen.